Comment utiliser les clés SSH

Comment utiliser les clés SSH sous Linux : Un guide approfondi

Bonjour, ami Linux ! Vous êtes impatient de percer les mystères des clés SSH ? Vous êtes au bon endroit ! Ce guide vous guidera à travers tout ce que vous devez savoir sur l'exploitation des clés SSH sous Linux. Ne tergiversons pas et plongeons dans le vif du sujet !

Qu'est-ce que SSH et pourquoi devrais-je m'intéresser aux clés SSH ?

SSH, ou Secure Shell, est un protocole sécurisé utilisé pour accéder à des serveurs et ordinateurs distants. Il s'agit d'un passage caché dans une forteresse fermée (votre serveur) qui abrite toute la magie (données et applications). Ne serait-ce pas génial si vous pouviez entrer dans cette forteresse sans avoir à vous souvenir à chaque fois d'un mot de passe complexe ? C'est là que les clés SSH sont utiles.

Les clés SSH sont une paire de clés cryptographiques qui peuvent être utilisées pour l'authentification à un serveur SSH, constituant une alternative viable aux connexions basées sur des mots de passe. Cette paire se compose d'une clé privée (à garder secrète) et d'une clé publique (à partager).

Alors, apprenons à créer et à utiliser ces clés !

Étape 1 : Vérification des clés SSH existantes

Avant de créer une nouvelle paire, vérifiez que vous avez déjà des clés SSH sur votre machine. Allumez votre terminal et tapez :

ls -al ~/.ssh

Si vous voyez des fichiers nommés id_rsa.pub (votre clé publique) et id_rsa (votre clé privée), félicitations, vous avez déjà configuré les clés SSH. Si ce n'est pas le cas, il est temps d'en générer !

Étape 2 : Générer les clés SSH

Maintenant, créons une nouvelle paire de clés SSH. Exécutez la commande suivante dans votre terminal :

ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

N'oubliez pas de remplacer "your_email@example.com" par votre adresse électronique réelle. Cela crée une nouvelle clé SSH utilisant un cryptage de 4096 bits (c'est une question de sécurité !), associée à votre courriel.

Le terminal vous demandera d'enregistrer la clé. L'emplacement par défaut (~/.ssh/id_rsa) est généralement un bon choix, alors n'hésitez pas à cliquer sur Enter pour l'accepter.

Ensuite, il vous demandera une phrase d'authentification. Il s'agit d'une couche de sécurité supplémentaire pour vos clés SSH. Si vous souhaitez utiliser une phrase de passe, entrez-la ici et appuyez sur Enter. Si vous préférez ne pas utiliser de phrase d'authentification, appuyez simplement sur Enter.

Étape 3 : Ajout d'une clé SSH à l'agent SSH

L'étape suivante consiste à ajouter notre nouvelle clé SSH à l'agent SSH. Mais d'abord, nous devons nous assurer que l'agent SSH fonctionne. Pour ce faire, entrez :

eval "$(ssh-agent -s)"

Une fois que l'agent SSH est lancé, nous y ajoutons notre clé SSH en utilisant :

ssh-add ~/.ssh/id_rsa

Cette commande enregistre votre clé, ce qui vous évite d'avoir à saisir votre phrase d'authentification (si vous en avez défini une).

Étape 4 : Partage de la clé publique avec le serveur

Une fois vos clés générées et ajoutées à l'agent SSH, il est temps de partager votre clé publique avec votre serveur. Cela permet à votre serveur de reconnaître votre machine et de lui faire confiance.

Pour ce faire, nous devons afficher le contenu de votre clé publique. Utilisez la commande suivante :

cat ~/.ssh/id_rsa.pub

Cette commande affiche une longue chaîne de caractères qui est votre clé publique. Copiez-le, mais veillez à ne pas ajouter d'espaces supplémentaires et à ne pas modifier les caractères.

Maintenant, accédez à votre serveur en utilisant SSH et trouvez le fichier ~/.ssh/authorized_keys. Collez votre clé publique dans ce fichier. Si le fichier ou le répertoire n'existe pas, vous devez le créer.

Étape 5 : Connexion à l'aide de clés SSH

Vous êtes maintenant prêt à vous connecter à votre serveur à l'aide de vos clés SSH. Il suffit d'utiliser la commande SSH standard :

ssh username@your_server_ip

Et voilà ! Vous y êtes, sans même avoir à vous souvenir d'un mot de passe. Si vous avez défini une phrase de passe, vous serez invité à la saisir maintenant.

Étape 6 : Bonus - Désactivation de l'authentification par mot de passe

Pour une sécurité accrue, vous pouvez désactiver complètement l'authentification par mot de passe afin que seuls les détenteurs d'une clé SSH puissent accéder au serveur. Sur votre serveur, trouvez et éditez le fichier de configuration du SSHD :

sudo nano /etc/ssh/sshd_config

Trouvez la ligne qui indique PasswordAuthentication et remplacez-la par no. Ensuite, enregistrez et fermez le fichier. Pour appliquer ces modifications, redémarrez SSH :

sudo systemctl restart ssh

Désormais, seules les personnes disposant de la bonne clé SSH peuvent accéder à votre serveur. Vous venez de renforcer la sécurité de votre serveur !

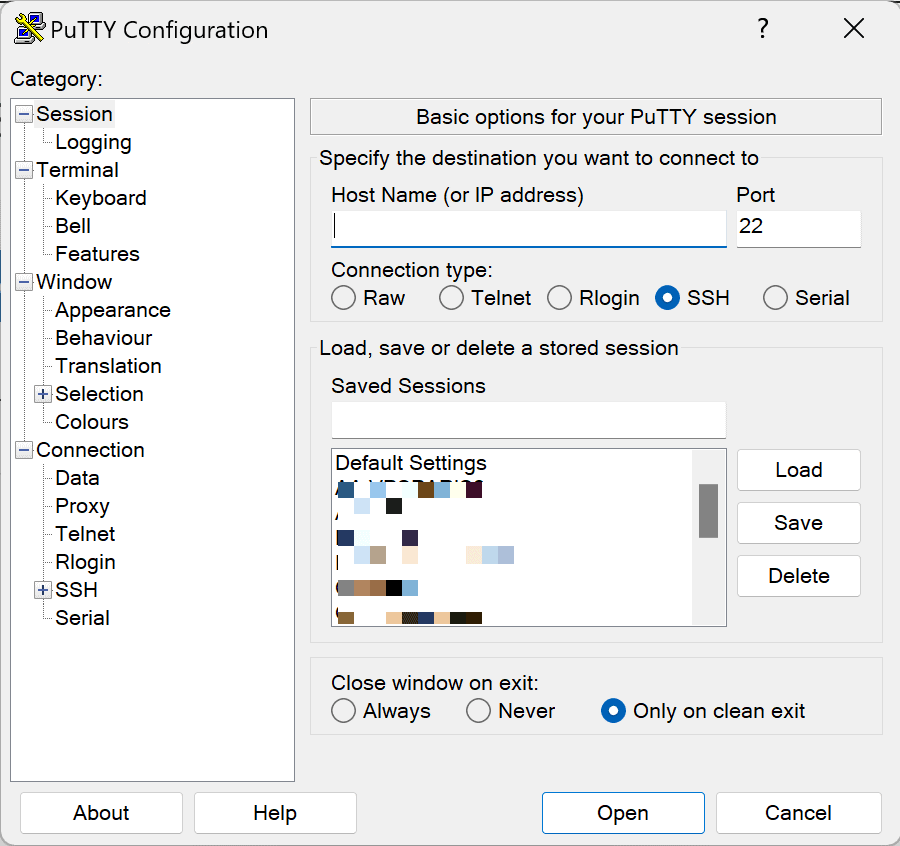

Étape 7 : Utilisation de PuTTY pour SSH sous Windows

Si vous utilisez Windows, vous vous demandez peut-être comment utiliser les clés SSH. C'est là que PuTTY s'avère utile. Il s'agit d'un émulateur de terminal libre et gratuit qui prend en charge SSH, entre autres protocoles. Vous pouvez télécharger PuTTY ici.

Une fois que vous avez téléchargé et installé PuTTY, vous aurez également besoin de PuTTYgen pour générer des clés SSH. Vous le trouverez dans le dossier PuTTY du menu Démarrer, ou sur votre bureau si vous avez choisi de créer un raccourci lors de l'installation.

Ouvrez PuTTYgen et cliquez sur "Generate". Déplacez votre souris dans la zone vierge pour générer un caractère aléatoire (ou "entropie") qui est utilisé pour créer une clé sécurisée. Une fois que c'est fait, vous verrez votre clé publique. Vous pouvez saisir une phrase de passe pour plus de sécurité, puis enregistrer vos clés publique et privée dans un endroit sûr.

Maintenant, pour vous connecter en SSH, ouvrez PuTTY, entrez l'adresse IP et le port de votre serveur, puis allez à Connexion > SSH > Auth dans le menu de gauche. Ici, vous pouvez naviguer pour trouver votre fichier de clé privée. Revenez ensuite à l'écran Session, enregistrez votre session pour pouvoir y accéder facilement plus tard, et cliquez sur "Ouvrir" pour démarrer la session SSH !

Si vous avez défini une phrase de passe lors de la création de votre clé, vous serez invité à la saisir avant que le serveur dédié ne vous laisse entrer. Et voilà, vous êtes maintenant connecté à votre serveur en utilisant SSH sous Windows !

Voilà qui conclut notre voyage dans les clés SSH sous Linux. N'oubliez pas qu'un grand pouvoir (et de grandes clés) s'accompagnent d'une grande responsabilité. Gardez vos clés en sécurité, elles garderont votre serveur en sécurité en retour. Joyeux SSH-ing !